Blogs

Restez informé sur divers sujets liés à la connectivité dans notre section Blog. Nous abordons ici plusieurs sujets liés à nos appareils, nos logiciels et le marché de l'IdO dans son ensemble.

Alimentez votre transformation numérique avec un réseau industriel sécurisé

Découvrez comment InHand Networks protège votre cybersécurité.

Qu'est-ce que l'IA Edge ?

Découvrez ce qu'est l'IA périphérique, les technologies clés impliquées dans l'IA périphérique, comment elle contribue à stimuler la productivité et les scénarios d'utilisation typiques.

Routeur d'entreprise vs. routeur industriel - Une brève comparaison

Comprenez les différences entre les routeurs d'entreprise et les routeurs industriels et trouvez celui qui convient le mieux à votre application.

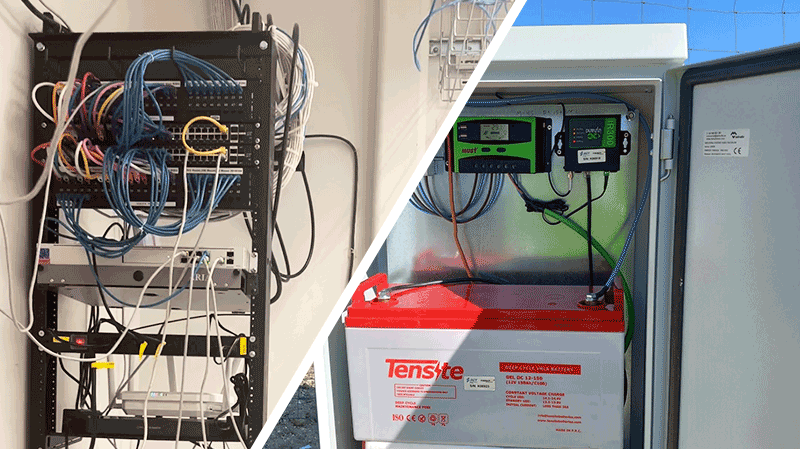

Intégration transparente des routeurs cellulaires dans les infrastructures de réseau existantes

Découvrez pourquoi les solutions de basculement 5G sont essentielles pour assurer une connectivité ininterrompue et minimiser les temps d'arrêt coûteux du réseau dans les opérations commerciales.

Comment le Traffic Shaping améliore les performances du réseau d'entreprise et réduit les coûts

Découvrez pourquoi les solutions de basculement 5G sont essentielles pour assurer une connectivité ininterrompue et minimiser les temps d'arrêt coûteux du réseau dans les opérations commerciales.

Pourquoi avez-vous besoin d’une solution de basculement 5G ?

Découvrez pourquoi les solutions de basculement 5G sont essentielles pour assurer une connectivité ininterrompue et minimiser les temps d'arrêt coûteux du réseau dans les opérations commerciales.

Ordinateur x86 ou ordinateur ARM : choisir le bon ordinateur pour votre application IoT Edge Computing

Explorez les différences entre les ordinateurs basés sur x86 et ceux basés sur ARM afin de déterminer ce qui convient le mieux à votre application d'informatique périphérique IoT. Découvrez les performances, l'efficacité, l'évolutivité et le coût.

Renforcer la sécurité de l'IdO avec le module de plateforme de confiance (TPM)

Découvrez comment la technologie TPM (Trusted Platform Module) renforce la sécurité dans l'informatique périphérique IoT.

Démarrage sécurisé dans l'informatique de périphérie de l'IdO : Garantir l'intégrité des appareils

Découvrez la technologie Secure Boot et la manière dont elle renforce la sécurité dans l'informatique périphérique de l'IdO.

LTE CAT4/CAT1/CAT M/NB-IoT, quelle est votre alternative aux solutions 2G/3G ?

Êtes-vous déjà en train de migrer vers le LTE ? Avez-vous trouvé votre solution pour une migration transparente ? Vous avez peut-être entendu parler de LTE CAT4/CAT1/CAT M et de NB IoT, qu'est-ce que c'est et quelle est la meilleure solution pour votre projet ?

Comment assurer une migration LTE réussie ?

Alors que le soleil se couche sur les réseaux 2G et 3G, une nouvelle aube se lève pour une connectivité fiable et à haut débit avec LTE et 5G. Êtes-vous prêt à migrer vos équipements vers les réseaux LTE/5G ?