Blogs

Bleiben Sie in unserem Blog-Bereich über verschiedene Themen rund um die Konnektivität auf dem Laufenden. Hier behandeln wir mehrere Themen im Zusammenhang mit unseren Geräten, unserer Software und dem IoT-Markt.

Treiben Sie Ihre digitale Transformation mit einem sicheren industriellen Netzwerk voran

Entdecken Sie, wie InHand Networks Ihre Cybersicherheit schützt.

Was ist Edge-KI?

Erfahren Sie mehr über Edge AI, die Schlüsseltechnologien, die damit verbunden sind, wie sie zur Produktivitätssteigerung beitragen und typische Anwendungsszenarien.

Enterprise Router vs. Industrial Router - Ein kurzer Vergleich

Verstehen Sie die Unterschiede zwischen Unternehmensroutern und Industrieroutern und finden Sie die beste Lösung für Ihre Anwendung.

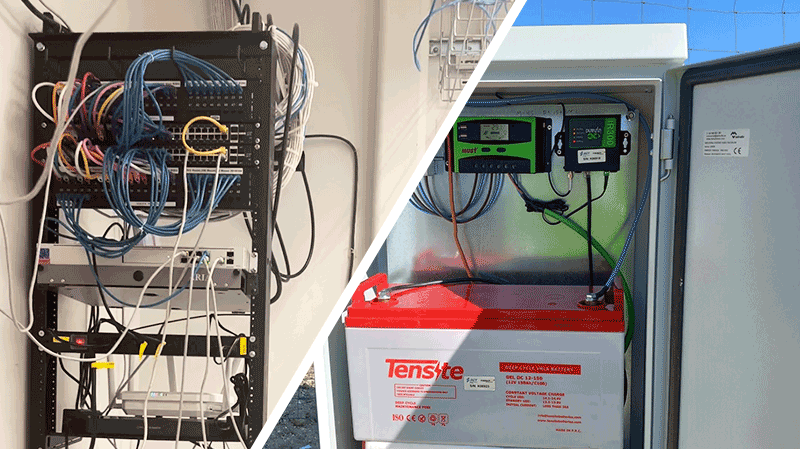

Nahtlose Integration von Mobilfunkroutern in bestehende Netzwerkinfrastrukturen

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

Wie Traffic Shaping die Leistung von Unternehmensnetzwerken verbessert und Kosten senkt

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

Warum brauchen Sie eine 5G-Failover-Lösung?

Erfahren Sie, warum 5G-Failover-Lösungen für eine unterbrechungsfreie Konnektivität und die Minimierung kostspieliger Netzwerkausfallzeiten im Geschäftsbetrieb unerlässlich sind.

x86-basierter Computer vs. ARM-basierter Computer: Auswahl des richtigen Computers für Ihre IoT-Edge-Computing-Anwendung

Lernen Sie die Unterschiede zwischen x86-basierten und ARM-basierten Computern kennen, um herauszufinden, welcher für Ihre IoT-Edge-Computing-Anwendung am besten geeignet ist. Erfahren Sie mehr über Leistung, Effizienz, Skalierbarkeit und Kosten.

Verbesserte IoT-Sicherheit mit Trusted Platform Module (TPM)

Erfahren Sie, wie die TPM-Technologie (Trusted Platform Module) die Sicherheit im IoT-Edge-Computing erhöht.

Sicheres Booten im IoT Edge Computing: Sicherstellung der Geräteintegrität

Erfahren Sie mehr über die Secure Boot-Technologie und wie sie die Sicherheit im IoT-Edge-Computing erhöht.

5G FWA vs. 5G ODU, was ist zu wählen?

Wie wählt man zwischen einer 5G FWA und einer 5G ODU?

LTE CAT4/CAT1/CAT M/NB-IoT, was ist Ihre Alternative zu 2G/3G-Lösungen?

Sind Sie bereits dabei, LTE zu migrieren? Haben Sie Ihre Lösung für eine nahtlose Migration gefunden? Sie haben vielleicht schon genug über LTE CAT4/CAT1/CAT M und NB IoT gehört. Was sind diese Technologien und welche passen am besten zu Ihrem Projekt?

Wie kann man eine erfolgreiche LTE-Migration sicherstellen?

Während die Sonne über 2G- und 3G-Netzen untergeht, bricht mit LTE und 5G eine neue Ära für zuverlässige Hochgeschwindigkeitsverbindungen an. Sind Sie bereit, Ihre Geräte auf LTE/5G-Netze zu migrieren?