توجيه الاتحاد الأوروبي NIS 2: كيف تساعدك شبكات InHand على البقاء متوافقًا وآمنًا

في InHand Networks، لا نرى في NIS 2 مجرد لائحة تنظيمية، بل خارطة طريق نحو أوروبا رقمية أقوى. بفضل مجموعة منتجاتنا المصممة خصيصًا للأمن السيبراني، وشهاداتنا المعترف بها عالميًا، وبرنامجنا الشفاف لاستشارات أمن المنتجات، نساعد عملاءنا على الاستعداد لمستقبل يكون فيه الأمن السيبراني مجرد توقع أساسي، لا مجرد فكرة ثانوية.

مقدمة عن نظام NIS 2

يمثل توجيه NIS 2 تحولاً نموذجياً في مجال الأمن السيبراني في الاتحاد الأوروبي، حيث يحل محل المبادئ التوجيهية الطوعية بإطار إلزامي قائم على المخاطر لضمان مستوى عالٍ مشترك من المرونة بين الدول الأعضاء.

بتصنيف المؤسسات ككيانات أساسية أو مهمة، يُطبّق التوجيه متطلبات صارمة ومُصمّمة لإدارة مخاطر الأمن السيبراني والإبلاغ عنها، بناءً على أهمية القطاع. وهذا يضمن بقاء الخدمات الحيوية - من الطاقة والرعاية الصحية إلى البنية التحتية الرقمية والإدارة العامة - آمنة وفعّالة، مما يُقلّل من الاضطرابات المجتمعية والاقتصادية.

بالنسبة للشركات، فإن التوجيه هو أكثر من مجرد إلزام بالامتثال - فهو فرصة لتعزيز المرونة وتقليل المخاطر وبناء سلاسل توريد أكثر ثقة.

من يجب عليه الامتثال: الكيانات الأساسية مقابل الكيانات المهمة

تعمل توجيهات NIS 2 على توسيع التغطية لتشمل مجموعة أوسع من القطاعات والمنظمات، وتصنيفها إلى كيانات أساسية ومهمة بناءً على حجمها وقطاعها وأهميتها.

يتعين على كلتا المجموعتين تلبية نفس متطلبات الأمن السيبراني الأساسية - ولكن بمستويات مختلفة من الإشراف والتنفيذ.

تنطبق القواعد بشكل عام على الشركات المتوسطة والكبيرة كما هو محدد في توصية الاتحاد الأوروبي (عادةً >50 موظفًا و >10 ملايين يورو حجم المبيعات / 10 ملايين يورو إجمالي الميزانية العمومية)، ولكن يتم تضمين بعض الكيانات "بغض النظر عن حجمها" (على سبيل المثال، سجلات النطاقات ذات المستوى الأعلى، ومقدمي خدمات DNS، ومقدمي شبكات الاتصالات الإلكترونية العامة).

| فئة | حجم الكيان | تصنيف |

|---|---|---|

| ضروري دائمًا (بغض النظر عن الحجم) مزودي خدمات الثقة، ومشغلي DNS، وسجلات النطاقات العليا، وشبكات/خدمات الاتصالات الإلكترونية العامة، والكيانات الحرجة المعينة من قبل CER | أي حجم | ضروري |

| الملحق الأول (القطاعات ذات الأهمية العالية) الطاقة، النقل، الخدمات المصرفية، البنية التحتية المالية، الرعاية الصحية، مياه الشرب، البنية التحتية الرقمية، الإدارة العامة، الفضاء | كبير | ضروري |

| الملحق الثاني (القطاعات الحيوية الأخرى) البريد والتوصيل، إدارة النفايات، المواد الكيميائية، الأغذية، التصنيع (مثل الأجهزة الطبية)، مقدمي الخدمات الرقمية، البحث | متوسطة أو كبيرة | مهم |

شرح معايير الحجم:

- كبير : ≥ 250 موظفًا أو (المبيعات > 50 مليون يورو) و الميزانية العمومية > 43 مليون يورو)

- واسطة 50–249 موظفًا و (حجم المبيعات ≤ 50 مليون يورو) و الميزانية العمومية ≤ 43 مليون يورو)

تحدي الامتثال لمعيار NIS 2 للمؤسسات

يُمثل توجيه NIS 2 تحديًا كبيرًا للامتثال، إذ يُوسّع نطاق التزامات الأمن السيبراني وحجمها وشدتها بشكل جذري في جميع أنحاء الاتحاد الأوروبي. وتواجه المؤسسات الآن تحديًا متعدد الجوانب:

| فئة التحدي | ما يجب على المنظمات فعله |

|---|---|

| 1. تعرف على فئتك | • تأكد مما إذا كنتَ تندرج تحت نطاق الكيانات دائمًا، بغض النظر عن حجمها (المادة 2(2)-(4)). إذا كانت الإجابة بنعم، فأنتَ كيان أساسي. • إذا لم يكن الأمر كذلك، راجع الملحق الأول/الثاني لمعرفة ما إذا كنت أساسيًا أو مهمًا (المادة 3). • الاستعداد لنظام الإشراف المناسب (المواد 31-33). |

| 2. مساءلة القيادة | • ضمان موافقة الإدارة العليا على إدارة مخاطر الأمن السيبراني والإشراف عليها (المادة 20 (1)). • توفير التدريب المنتظم للإدارة والموظفين (المادة 20(2)). • ملاحظة: قد تتحمل الإدارة العليا المسؤولية الشخصية؛ وقد تواجه الكيانات الأساسية حظراً مؤقتاً (المادة 32(5)). |

| 3. تنفيذ التدابير الأمنية | • وضع التدابير المناسبة والمتناسبة (المادة 21(1)). • يجب أن تشمل التدابير: تحليل المخاطر، ومعالجة الحوادث، واستمرارية الأعمال، وأمن سلسلة التوريد، وإدارة الثغرات الأمنية، والتصميم الآمن، والتشفير، والتحكم في الوصول، والاتصالات الآمنة، والمصادقة متعددة العوامل (المادة 21 (2)). |

| 4. الالتزام بالمواعيد النهائية للإبلاغ عن الحوادث | الإبلاغ عن الحوادث الكبرى في ثلاث خطوات: • خلال 24 ساعة: إنذار مبكر (المادة 23(2)). • خلال 72 ساعة: إخطار بالحادث مع التقييم (المادة 23(4)). • خلال شهر واحد: التقرير النهائي مع السبب الجذري والتخفيف (المادة 23 (6)). |

| 5. إدارة أمن سلسلة التوريد | • معالجة المخاطر في العلاقات بين الموردين ومقدمي الخدمات (المادة 21 (2) (د)). • تقييم ومراقبة ممارسات الأمن السيبراني الخاصة بأطراف أخرى. |

| 6. ضمان الاستعداد للإشراف والتنفيذ | • الكيانات الأساسية: عمليات التدقيق الاستباقية، والتفتيش، والمسح الأمني (المادتان 31 و32). • الجهات الهامة: عمليات التحقق التفاعلية بعد وقوع الحوادث أو وجود أدلة على عدم الامتثال (المادة 33). • غرامات عدم الامتثال: تصل إلى 10 ملايين يورو أو 2% من إجمالي حجم الأعمال (الأساسيات) / 7 ملايين يورو أو 1.4% (المهمة) (المادة 34). |

المتطلبات الرئيسية لـ NIS 2

1. مساءلة القيادة (المادة 20، المادة 32(5))

- الأمن السيبراني أصبح الآن مسؤولية الإدارة العليا - يتعين على المديرين التنفيذيين الموافقة على تدابير إدارة المخاطر والإشراف عليها.

- يجب على كل من القيادة والموظفين أن يتلقوا التدريب المنتظم على الأمن السيبراني.

- انتبه: قد تواجه الإدارة المسؤولية الشخصية، والكيانات الأساسية معرضة للمخاطر حظر مؤقت للقادة في حالة الفشل الفادح.

2. تدابير الأمن السيبراني الشاملة (المادة 21)

يجب على الكيانات اعتماد مجموعة كاملة من الضمانات الفنية والتشغيلية والتنظيمية.

ويتضمن ذلك:

- تحليل المخاطر وسياسات أمن نظم المعلومات.

- معالجة الحوادث.

- استمرارية الأعمال، بما في ذلك إدارة النسخ الاحتياطي، والتعافي من الكوارث، وإدارة الأزمات.

- أمن سلسلة التوريد، بما في ذلك الجوانب المتعلقة بالأمن في علاقات الموردين.

- الأمان في اقتناء وتطوير وصيانة أنظمة الشبكات والمعلومات، بما في ذلك التعامل مع الثغرات الأمنية والإفصاح عنها.

- السياسات والإجراءات لتقييم فعالية تدابير الأمن السيبراني.

- ممارسات النظافة السيبرانية الأساسية وتدريب الأمن السيبراني.

- السياسات والإجراءات الخاصة بالتشفير، والتشفير حيثما كان ذلك مناسبًا.

- أمن الموارد البشرية وإدارة الأصول والتحكم في الوصول.

- استخدام المصادقة متعددة العوامل (أو المستمرة)، والاتصالات الصوتية/الفيديو/النصية الآمنة، وأنظمة الاتصالات الطارئة الآمنة.

(فكر في هذا باعتباره بناء "دفاع متعمق" عبر مؤسستك ونظامك البيئي.)

3. الإبلاغ عن الحوادث (المادة 23)

يجب على المنظمات أن تتبع عملية إعداد التقارير من ثلاث خطوات:

- خلال 24 ساعة: إرسال الإنذار المبكر إلى CSIRT/السلطة إذا كان الحادث قد يكون خبيثًا أو عابرًا للحدود.

- خلال 72 ساعة: توفير إخطار مفصل بالحادث مع التقييم الأولي.

- خلال شهر واحد: تسليم التقرير النهائي مع الأسباب الجذرية والتأثيرات وتدابير التخفيف.

(تبدأ الساعة عندما تصبح على علم بالحادثة - وليس عندما تنتهي من تحليلها.)

4. الإشراف والتنفيذ (المواد 31-36)

- الكيانات الأساسية

- الإشراف: استباقي → التدقيق والتفتيش والمسح الفني وتقييمات الأمن (المادة 32).

- العقوبات (المادة 34): حتى 10 ملايين يورو أو 2% من حجم التداول العالمي (أيهما أعلى).

- التدابير الإضافية (المادة 32(4)):

- حظر مؤقت على المسؤولين التنفيذيين (على سبيل المثال، الرئيس التنفيذي، الممثل القانوني) من ممارسة الوظائف الإدارية.

- تعليق التراخيص أو الشهادات.

- أوامر الامتثال الملزمة.

- التسمية العامة (التشهير).

- حظر مؤقت على المسؤولين التنفيذيين (على سبيل المثال، الرئيس التنفيذي، الممثل القانوني) من ممارسة الوظائف الإدارية.

- الإشراف: استباقي → التدقيق والتفتيش والمسح الفني وتقييمات الأمن (المادة 32).

- الكيانات المهمة

- الإشراف: تفاعلي (لاحقًا) → تحدث بسبب حوادث أو أدلة على عدم الامتثال (المادة 33).

- العقوبات (المادة 34): حتى 7 ملايين يورو أو 1.4% من حجم التداول العالمي (أيهما أعلى).

- الإجراءات التصحيحية: التعليمات والأوامر الملزمة.

- الإشراف: تفاعلي (لاحقًا) → تحدث بسبب حوادث أو أدلة على عدم الامتثال (المادة 33).

كيف تدعم InHand Networks الامتثال لمعايير NIS 2

يضع توجيه NIS 2 توقعات عالية للحوكمة وإدارة المخاطر والمرونة. في InHand Networks، نساعد المؤسسات ليس فقط على تلبية متطلبات الامتثال، بل أيضًا على بناء مرونة سيبرانية مستدامة. نهج آمن من خلال التصميم, الشهادات الدوليةو ممارسات أمن المنتج الشفافة اجعلنا شريكًا موثوقًا به للكيانات الأساسية والمهمة بموجب NIS 2.

1. الحوكمة والمساءلة (المادة 20)

- شهادة ISO/IEC 27001 يوضح التزامنا بإدارة أمن المعلومات بشكل منهجي.

2. تدابير إدارة مخاطر الأمن السيبراني (المادة 21)

- دورة حياة التطوير الآمنة المعتمدة وفقًا لمعيار IEC 62443-4-1: تضمن أن جميع منتجات InHand مصممة ومختبرة ومُصانة مع وضع الأمان في الاعتبار.

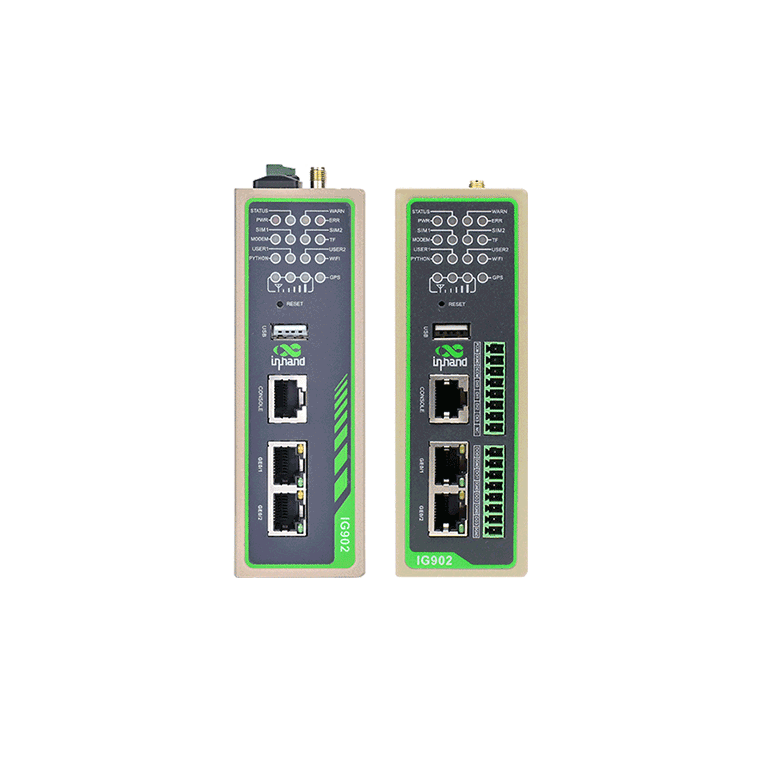

- أجهزة التوجيه الصناعية وبوابات إنترنت الأشياء الطرفية المعتمدة وفقًا لمعيار IEC 62443-4-2:توفير عناصر بناء موثوقة للاتصال الآمن في البنى التحتية الحيوية مثل الطاقة والنقل والرعاية الصحية.

- شهادة EN 18031:يعزز اختبار قوة ومتانة أجهزتنا لمقاومة الهجمات الإلكترونية.

تدعم هذه الشهادات مجتمعة بشكل مباشر التدابير الفنية والتنظيمية التي يفرضها NIS 2.

3. التعامل مع الحوادث والإفصاح عن نقاط الضعف (المادتان 21 و23)

- تدير InHand Networks شبكة مخصصة فريق الاستجابة لحوادث أمن المنتج (PSIRT) و أ عملية الإفصاح المنسق عن الثغرات الأمنية (CVD).

- من خلالنا تنبيهات أمان المنتج (PSA) [من خلال الرابط، يتلقى العملاء تحديثات وبرامج تصحيح وإرشادات للتخفيف من المخاطر في الوقت المناسب - مما يساعدهم على الامتثال لالتزامات الاستجابة للحوادث NIS 2 ومعالجة الثغرات الأمنية.

4. أمن سلسلة التوريد (المادة 21(2)(د))

- عن طريق الاختيار منتجات متوافقة مع NIS 2 ومعتمدة دوليًايمكن للمنظمات تعزيز وضع أمن سلسلة التوريد الخاصة بها.

- تعمل عملية التطوير والاختبار الصارمة لدينا على تقليل المخاطر التي تنتشر من خلال التبعيات الخاصة بأطراف أخرى، وهو جانب بالغ الأهمية في ظل نظام NIS 2.

5. الإشراف والاستعداد للتنفيذ (المواد 31-36)

- يستفيد العملاء الذين ينشرون حلول InHand من أدلة أمنية قابلة للتحقق ومدعومة بالمعايير، دعم عمليات التدقيق والتفتيش.

- يوفر أساس الامتثال لدينا (ISO 27001، IEC 62443، EN 18031) الوثائق اللازمة لإثبات التوافق مع الجهات التنظيمية.

الركائز الأربع للتميز الأمني في InHand

إن تلبية المتطلبات الصارمة لتوجيه NIS 2 يتطلب أكثر من مجرد إصلاحات فنية معزولة - فهو يتطلب إطار أمني شامل ومستدام. لهذا السبب قامت InHand Networks بتعريف الركائز الأربع للتميز الأمني، وهو نموذج شامل يدمج الحوكمة وسلامة المنتجات والشهادات والمرونة التشغيلية في نهج موحد.

تم بناؤها على معايير معترف بها عالميًا مثل ISO/IEC 27001 و IEC 62443تعكس الركائز الأربع سنوات من الاستثمار في ممارسات التطوير الآمنة، وهندسة المنتجات القوية، وإدارة الثغرات الأمنية بشفافية. وهي تضمن الأمان ليس مجرد ميزة، بل هو الأساس في كل مرحلة من مراحل دورة حياة المنتج.

بالنسبة للمنظمات التي تستعد للامتثال لمعيار NIS 2، تترجم الركائز الأربع المتطلبات القانونية والتنظيمية للتوجيه إلى تدابير عملية وقابلة للتحققيتوافق كل ركيزة بشكل مباشر مع التزامات NIS 2 الأساسية - بدءًا من مساءلة القيادة وتطوير المنتجات الآمنة إلى التعامل مع الحوادث وضمان سلسلة التوريد.

معًا، توفر الركائز الأربع الجسر بين الامتثال والمرونة: مساعدة المؤسسات على إثبات التزامها بالهيئات التنظيمية مع بناء أنظمة أقوى وأكثر جدارة بالثقة لمواجهة مشهد التهديدات السيبرانية المتطور.

1. التطوير الآمن

- تم بناؤه على IEC 62443-4-1 (المستوى العملي) منهجية دورة حياة التطوير الآمنة.

- تم تعريفها وتطبيقها بشكل متسق وتكرارها في جميع المشاريع.

- تضمينات آمن من حيث التصميم، وآمن من حيث الافتراضي، والدفاع المتعمق في كل مرحلة من مراحل الهندسة.

- مستمر نمذجة التهديدات، ومراجعة التعليمات البرمجية، واختبار الاختراق لتقليل نقاط الضعف قبل الإصدار.

2. تأمين المنتجات

- معتمد وفقًا لمعيار IEC 62443-4-2 الموجهات الصناعية وبوابات حافة إنترنت الأشياء لبيئات تكنولوجيا المعلومات/التشغيلية الحرجة.

- حاصل على شهادة EN 18031 من أجل المتانة - تم اختبارها ضد الهجمات الإلكترونية المتقدمة.

- أداء موثوق به في جميع أنحاء قطاعات الطاقة والنقل والرعاية الصحية والتصنيع والبنية التحتية الرقمية.

3. شهادات آمنة

الشهادات المعترف بها عالميًا والتي توفر ضمان الامتثال :

- ايزو 27001 - نظام إدارة أمن المعلومات (ISMS).

- IEC 62443-4-1 (المستوى العملي) - ضمان نضج دورة حياة التطوير.

- IEC 62443-4-2 - الأمن السيبراني للمنتجات الصناعية.

- EN 18031 - متطلبات الأمن المشتركة لمعدات الراديو.

تثبت هذه الشهادات معًا التزام InHand بأعلى المعايير الدولية لأمن المعلومات والمنتجات.

كما أنها تمنح العملاء وفرق المشتريات الثقة في أن حلولنا تلبي معايير الأمان والجودة الصارمة.

4. العمليات الآمنة

- مخلص فريق الاستجابة لحوادث أمن المنتج (PSIRT) للتعامل مع الثغرات الأمنية.

- مقرر الإفصاح المنسق عن الثغرات الأمنية (CVD) عملية.

- شفاف بوابة استشارات أمان المنتج (PSA): عرض إعلانات الخدمة العامة.

- أنظمة إدارة أمن المعلومات في الممارسة العملية:المراقبة المستمرة وتقييم المخاطر وإنفاذ السياسات على أساس ISO 27001.

- جاري دعم دورة الحياة وصيانة الأمان للحفاظ على العملاء في صدارة التهديدات المتطورة.

الخلاصة: تحويل الامتثال إلى مرونة سيبرانية

يرفع توجيه NIS 2 معايير حوكمة الأمن السيبراني، إذ يُلزم المؤسسات في جميع أنحاء أوروبا بإثبات ليس فقط الامتثال، بل أيضًا القدرة على مواجهة التهديدات المتطورة والتعافي منها. ويتعين على الجهات الأساسية والمهمة على حد سواء الآن إثبات أن الأمن السيبراني مُدمج في جميع المستويات - من مساءلة القيادة إلى سلامة المنتجات، وأمن سلسلة التوريد، والاستعداد للحوادث.

في InHand Networks، لا نقدم فقط منتجات متوافقة، بل نقدم أيضًا أساس آمن للمرونةبفضل الشهادات المعترف بها دوليًا، وعملية إدارة الثغرات الأمنية الشفافة، ومحفظة التصميم الآمنة الموثوقة في مختلف القطاعات الحيوية، نساعد المؤسسات على التنقل بثقة في مشهد NIS 2.

من خلال الشراكة مع InHand Networks، فإنك تحصل على أكثر من مجرد الامتثال:

- الحد من المخاطر - من خلال الهندسة الآمنة من خلال التصميم والمنتجات المعتمدة دوليًا.

- ثقة الجهة التنظيمية - مع أدلة قابلة للتحقق ومدعومة بالمعايير ومرتبطة مباشرة بالتزامات NIS 2.

- استمرارية الأعمال - مع العمليات القوية ودعم دورة الحياة والاستعداد للحوادث المضمنة في نموذجنا.

من الامتثال إلى المرونة، تعد InHand Networks شريكك الموثوق به للاستعداد لـ NIS 2.

منتجات معتمدة وفقًا لمعيار IEC 62443